Thermex как подключиться к камере телефона

Данная инструкция применима к сериям водонагревателей Thermex IF Pro Wi-Fi, Thermex ID Pro Wi-Fi, Thermex Bravo Wi-Fi, Thermex Optima Wi-Fi, конвекторов Thermex Frame E Wi-Fi, а также серия электрических котлов Thermex Grizzly.

Если устройство не может подключиться к приложению Thermex Home, необходимо проверить последовательность действий при подключении.

Установите приложение Thermex Home на ваше устройство из App Store или Google Play;

Зарегистрируйтесь или авторизуйтесь в приложении Thermex Home с помощью e-mail или номера телефона;

Убедитесь, что оборудование подключено к электросети и находится в зоне действия беспроводной сети Wi-Fi.

Важно: подключение оборудования поддерживается только в сети 2,4 ГГц. Удостоверьтесь в том, что Wi-Fi роутер поддерживает нужную частоту;

В приложении Thermex Home необходимо ввести настройки помещения, в котором будет использоваться прибор, нажать на кнопку «добавить устройство» и выбрать тип подключаемого устройства;

Для подключения оборудования к мобильному устройству необходимо одновременно нажать комбинация кнопок и удерживать до появления звукового сигнала и индикации значка Wi-Fi на панели управления. Индикация иконки Wi-Fi на панели управления может быть быстрой или медленной. Для каждого вида индикации выбирается свой способ подключения в приложении Thermex Home. Для переключения между режимами быстрой и медленной индикации используйте повторное нажатие на регулирующую комбинацию кнопок.

Комбинация кнопок для разных серий оборудования:

IF Pro Wi-Fi — кнопки «?» и «?»;

ID Pro Wi-Fi — кнопка «включения» (поддерживается только автоматический режим подключения);

Bravo Wi-Fi — кнопка «включения» (поддерживается только медленный режим подключения);

Optima Wi-Fi — кнопка «включения» (поддерживается только медленный режим подключения);

Frame E Wi-Fi — кнопка «регулировка мощности»;

Thermex Grizzly — кнопки «?» и «?». Внимание: проводить подключение котла после включения в электросеть и до нажатия кнопки включения на панели (котел не должен работать в момент подключения);

Если индикатор Wi-Fi на панели управления мигает быстро, в приложении необходимо нажать на кнопку «Индикатор мигает быстро», ввести данные Wi-Fi сети и дождаться завершения подключения. Расположите роутер, мобильное устройство и оборудование Thermex как можно ближе. Данный вид подключения доступен только на водонагревателях Thermex IF Pro Wi-Fi, ID Pro Wi-Fi, электрокотлах Thermex Grizzly и конвекторах Thermex Frame E Wi-Fi;

Если индикатор Wi-Fi на панели управления мигает медленно, в приложении в правом верхнем углу нажмите на ссылку «Ручной режим», далее нажмите на кнопку «Индикатор мигает медленно», введите данные Wi-Fi сети, нажмите на кнопку «Подключиться», перейдите в меню доступных Wi-Fi сетей, выберите сеть содержащую название «Smartlife», вернитесь в приложение и дождитесь завершения подключения. Расположите роутер, мобильное устройство и оборудование Thermex как можно ближе.

Переключите телефон на мобильный интернет или на другую сеть Wi-Fi и проверьте управление устройством Thermex по беспроводной связи.

Устранение ошибок подключения:

Обновите до последней версии или переустановите приложение Thermex Home в App Store или Google Play;

Включите Wi-Fi в настройках телефона;

Убедитесь, что Wi-Fi работает на частоте 2,4 ГГц, отключите частоту 5 ГГц в настройках роутера;

Убедитесь в наличии активного подключения к сети интернет по Wi-Fi;

Убедитесь, что устройство Thermex находится в зоне действия сети Wi-Fi;

Убедитесь, что данное оборудование Thermex оснащено технологией Wi-Fi Motion;

Убедитесь, что оборудование Thermex подключено к электросети и его режим индикации Wi-Fi активирован;

Убедитесь, что устройство Thermex не имеет активного подключения с другим устройством. Сброс активного подключения можно выполнить с помощью комбинации клавиш активирующей индикацию Wi-Fi;

Убедитесь, что режим индикации Wi-Fi на панели управления оборудования соответствует выбираемому типу подключения («индикатор мигает быстро» или «индикатор мигает медленно») в приложении;

Выполните подключение к оборудованию согласно базовым действиям при подключении.

Расположите роутер, мобильное устройство и оборудование Thermex как можно ближе;

Zip File, мамкины хацкеры. Нынче мы будем рассматривать реально рабочий хак камеры ноутбука или смартфона с помощью популярного на западе скрипта saycheese. Для того, чтобы всё получилось вам понадобится Android-смартфон, 5 минут свободного времени и конечно же навыки социальной инженерии, чтобы потенциальная жертва вскрыла по вашей наводке ящик пандоры.

Вернее, просто перешла по ссылке, но в данном контексте это, по сути, одно и тоже. В общем, если вы готовы к долгожданному контенту про Termux, который вы уже стабильно просите у меня на протяжении полугода. Тогда наливайте себе согревающего глинтвейна, хватайте в руки ваш хацкерский ведрофон и устроившись по удобнее в пропуканом кресле повторяйте внимательно команды за батей. Погнали.

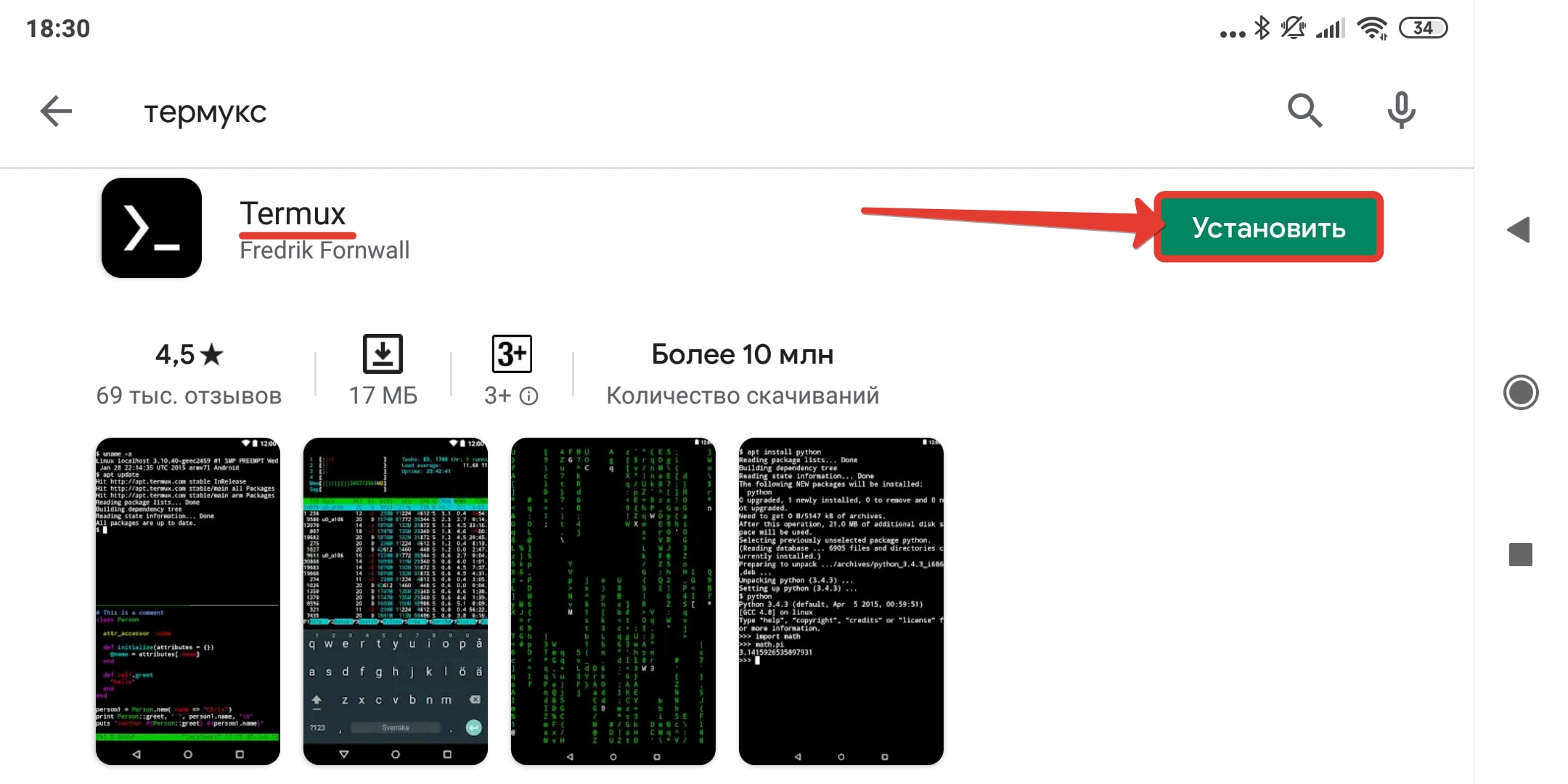

Шаг 1. Т.к. у меня девственно чистый андроид без рут прав, оболочек и прочей дряни, Termuxна нём ещё не стоит. Для загрузки этого гавно-эмулятора линуксовского терминала пишем в Play-маркете соответствующий запрос и скачиваем его на смартфон.

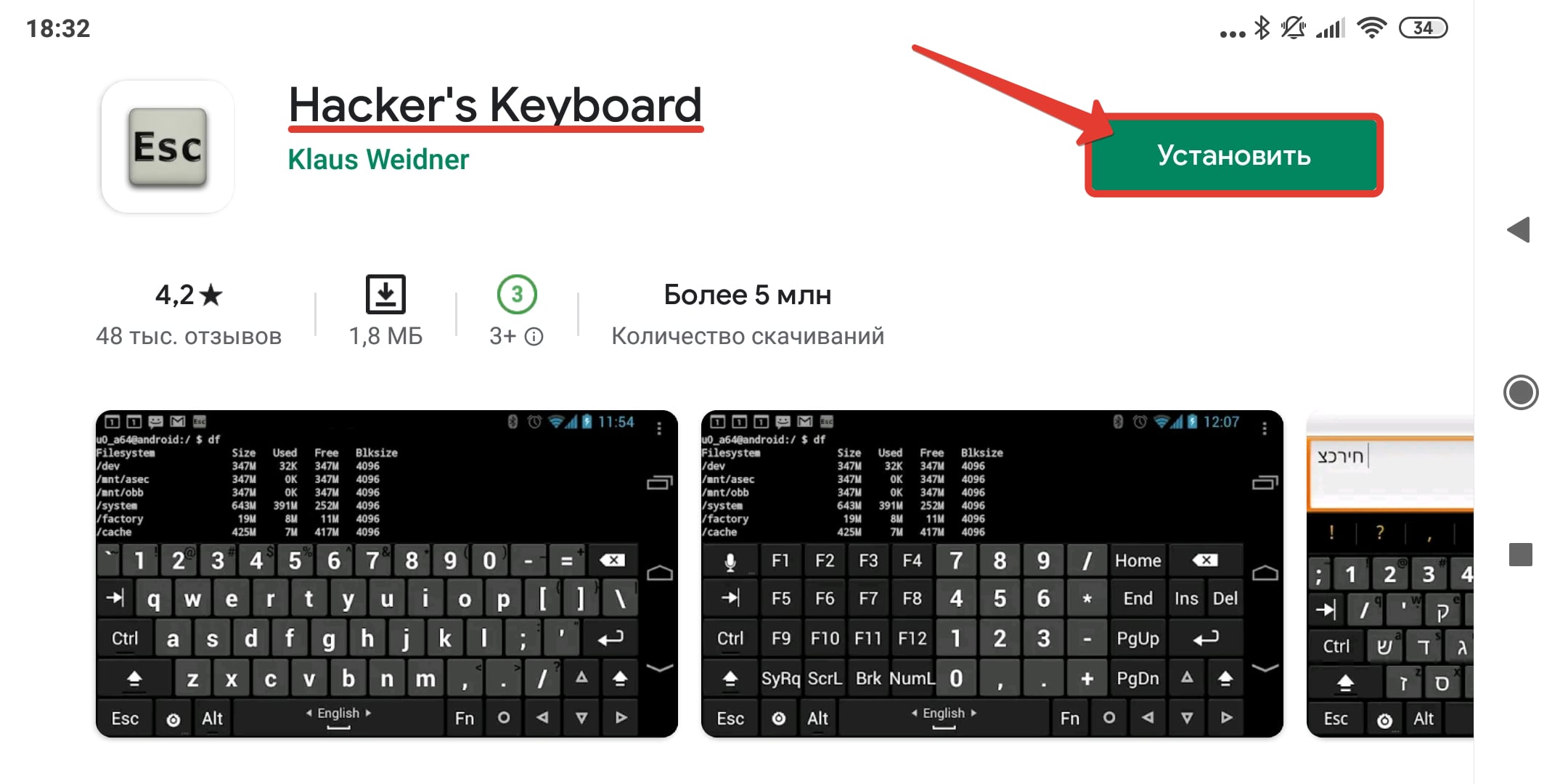

Шаг 2. Для комфортной работы с командной строкой нам понадобится нормальная клава. Можно подключить полноразмерную дуру через переходник USB. Либо воспользоваться Hacker’s Keybord, скачать которую можно из того же Play-маркета.

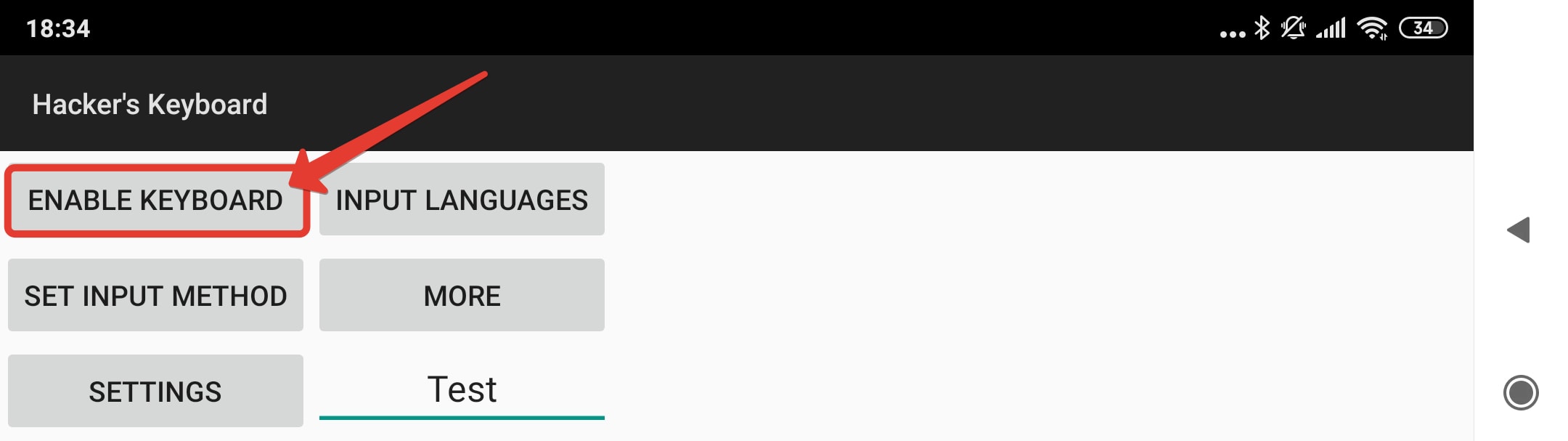

Шаг 3. В самом приложении кликаем Enable Keyboard.

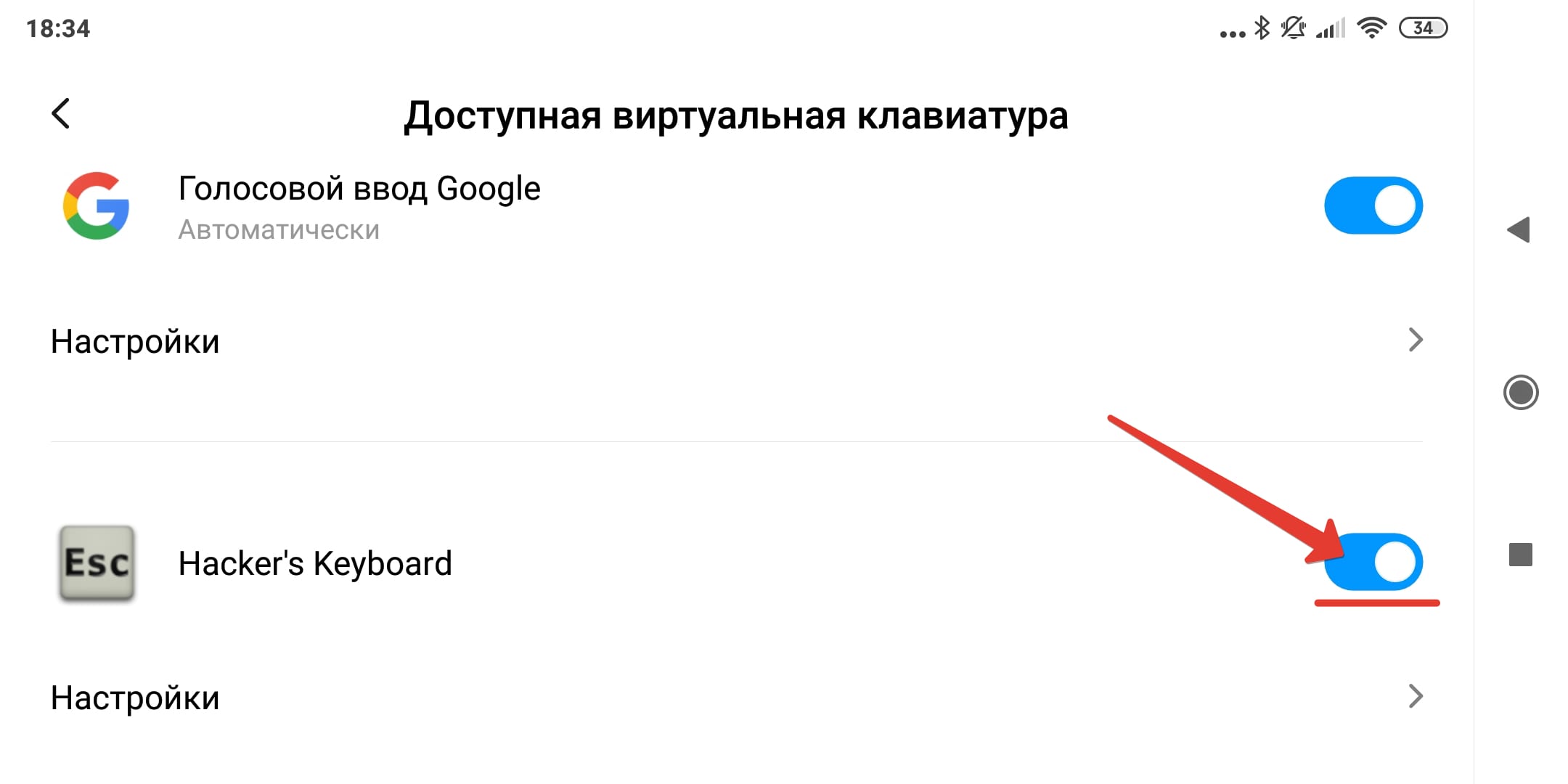

Шаг 4. И активируем скачанную клавиатуру.

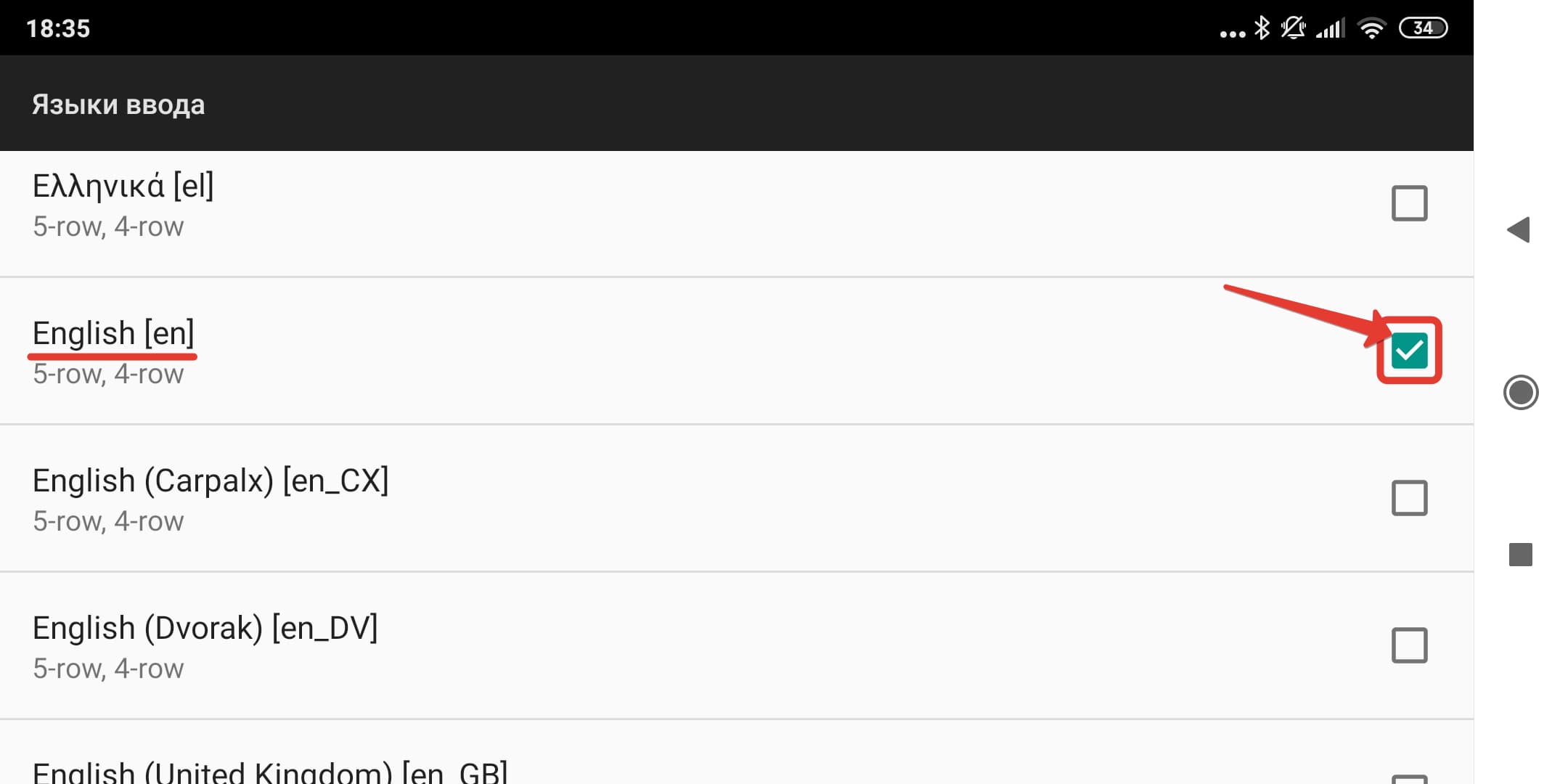

Шаг 5. Далее, в языках ввода, обязательно проставляем галочку напротив английского языка.

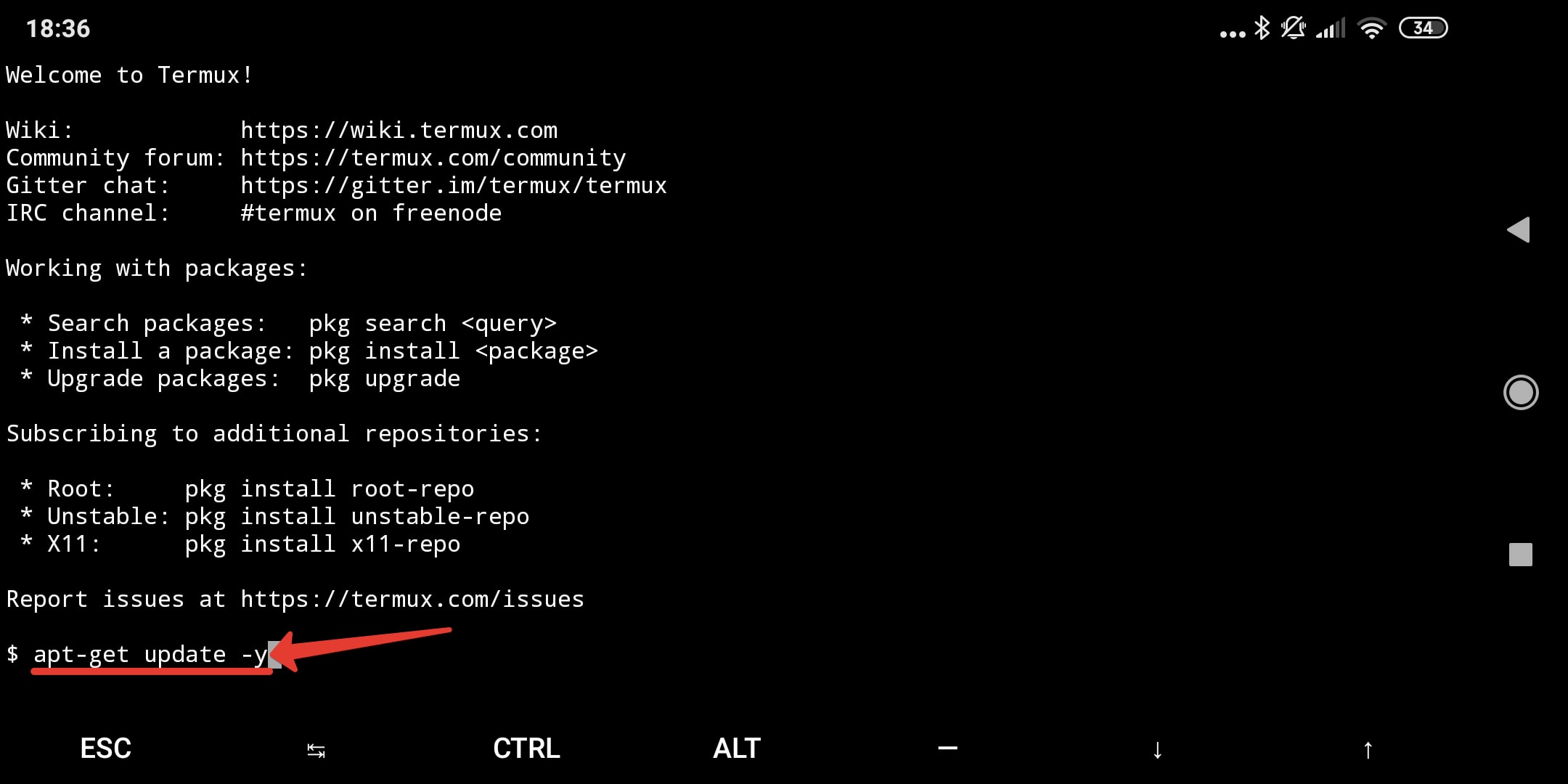

Шаг 6. И только затем запускаем Termux. В открывшемся окне вводим apt-get update с ключом Y для обновления списка пакетов без диалоговых окон.

Шаг 7. Затем накатываем обновы введя upgrade.

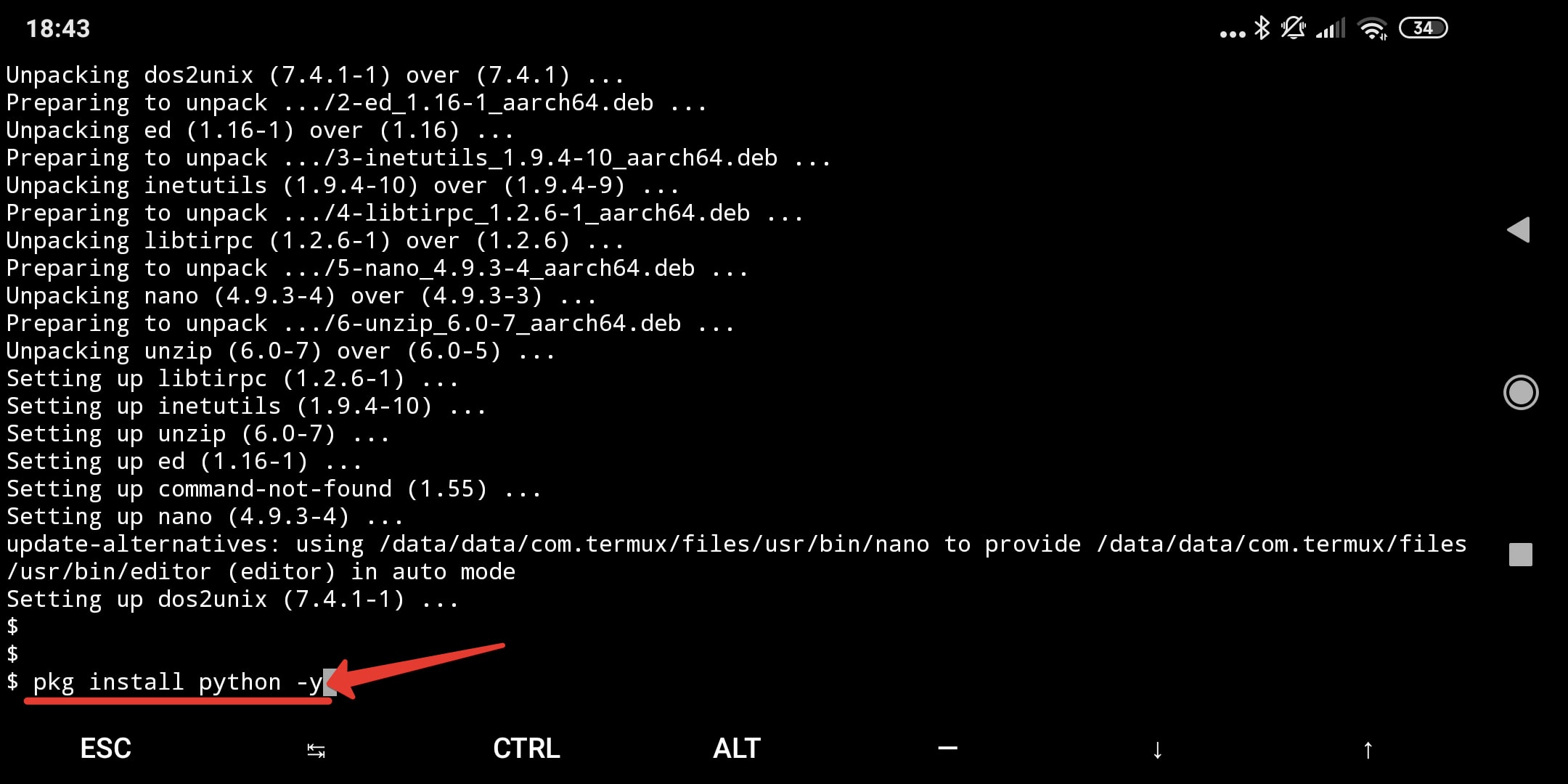

Шаг 8. И только после этого приступаем к реальным делам. Подготовительные работы окончены. Теперь гемор. Для того, чтобы терминал хавал хотя бы банальные скриптики с гита, нам понадобится питон.

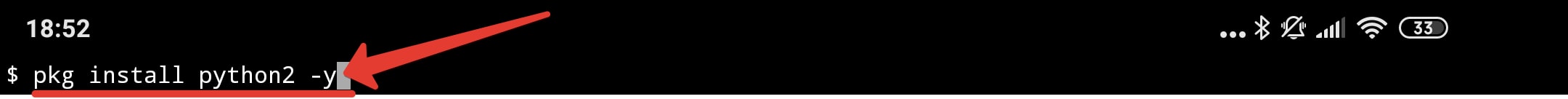

Шаг 9. Накатим до кучи вторую версию.

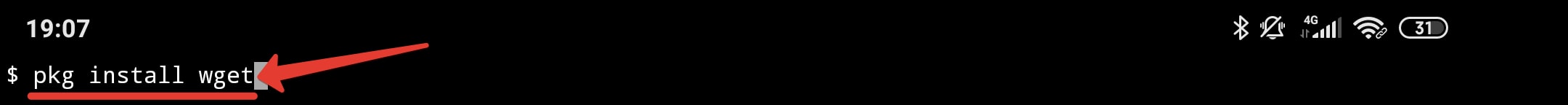

Шаг 10. Хорошо. Для того, чтобы извлекать данные попавшейся жертвы, нужно установить wget.

Шаг 11. И для красоты ещё докинем котёнка. Вы же любите, когда командная строка вся такая красивенькая и цветастая, правда?

Шаг 12. Гит в Термуксе по дефолту тоже отсутствует, поэтому ставим ещё и эту зал*пу.

Шаг 13. И только теперь можем со спокойной душой скопировать нубовский скрипт с гитхаба.

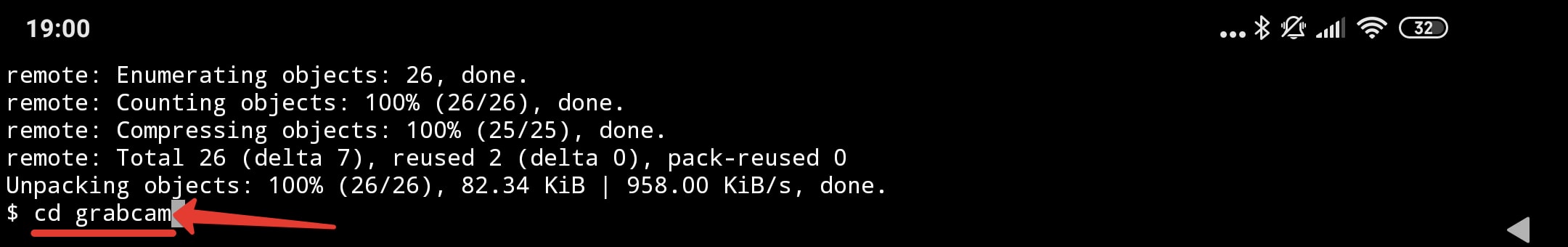

Шаг 14. Переходим в каталог с грабом.

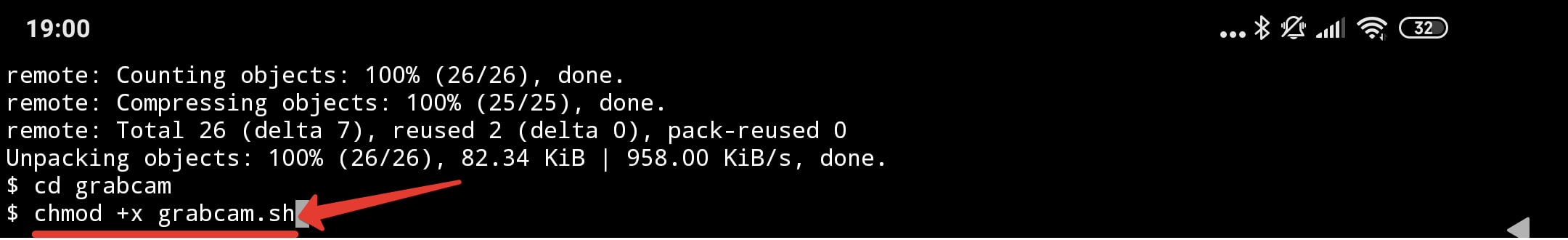

Шаг 15. И чмодим запускаемый файл башки.

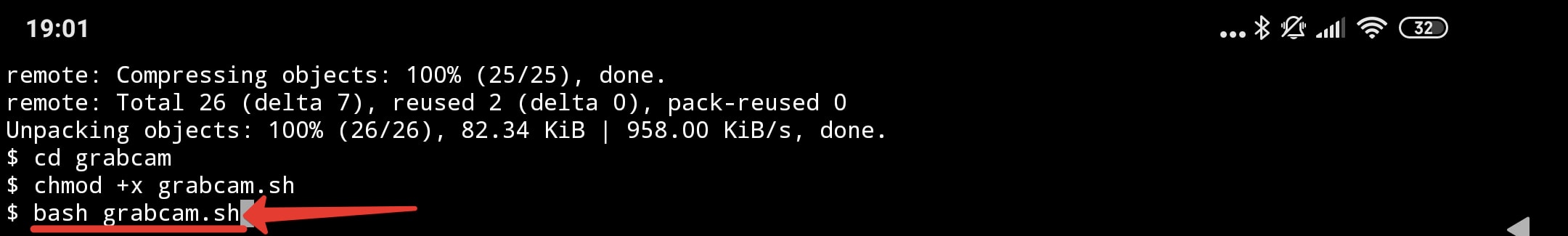

Шаг 16. Врубаем это дерьмо.

Шаг 17. И видим, что для корректной работы скрипта необходимо активировать хотспот. Потрясающе.

Шаг 18. Сворачиваем Термукс и отрубив вафлю на мобиле включаем мобильный инет.

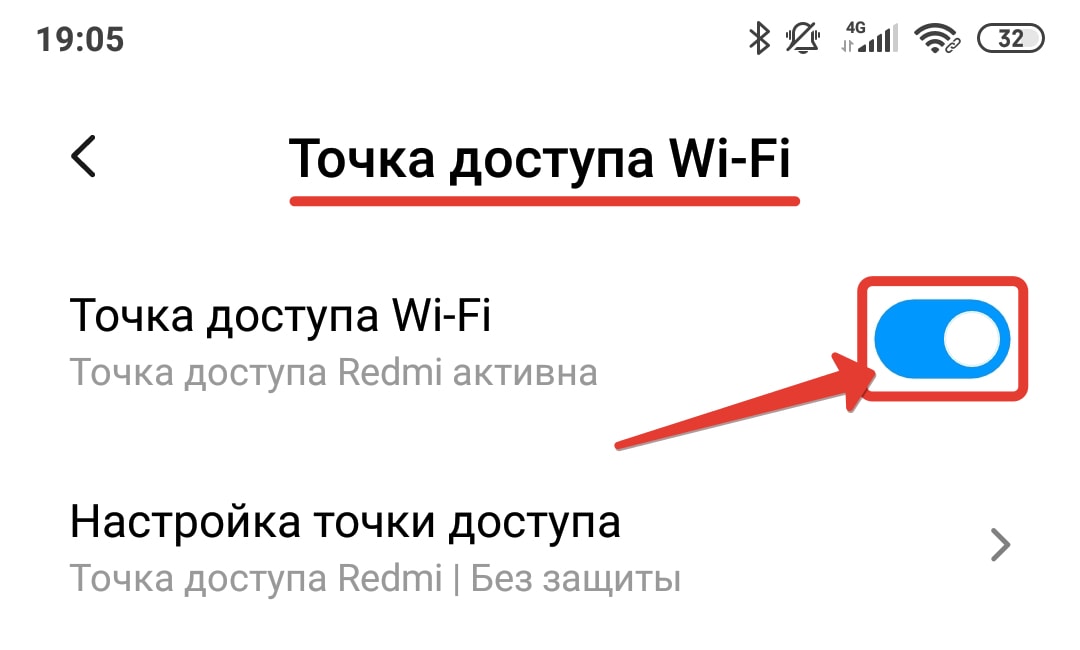

Шаг 19. Затем в настройках активируем точку доступа для раздачи.

Шаг 20. И снова возвращаемся в терминал. В качестве сервиса возьмём Ngrok.

Шаг 21. Копируем ссылку, сгенерированную в результате выполнения в буфер обмена. И прогнав через какой-нибудь сократитель ссылок отправляем жертве.

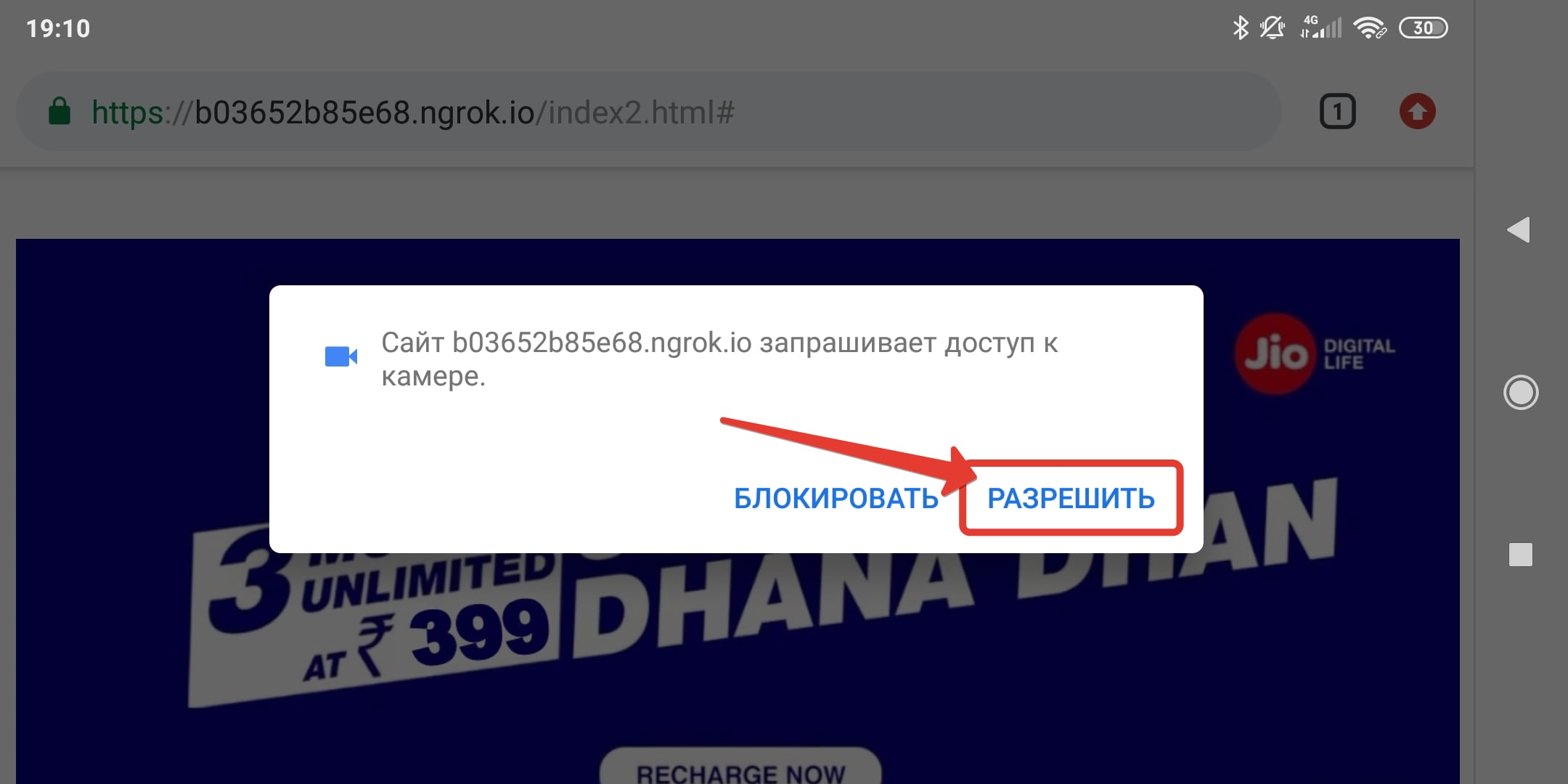

Шаг 22. Пройдя по вашему линку, человек на той стороне увидит такое окно. Уже на этом этапе в окне терминала появляется информация об IP-адресе, которую можно использовать для вычисления местонахождения жертвы. Однако, ваша задача правдами и неправдами убедить человека разрешить доступ к камере. О том, как это лучше всего обыграть, я расскажу в конце выпуска.

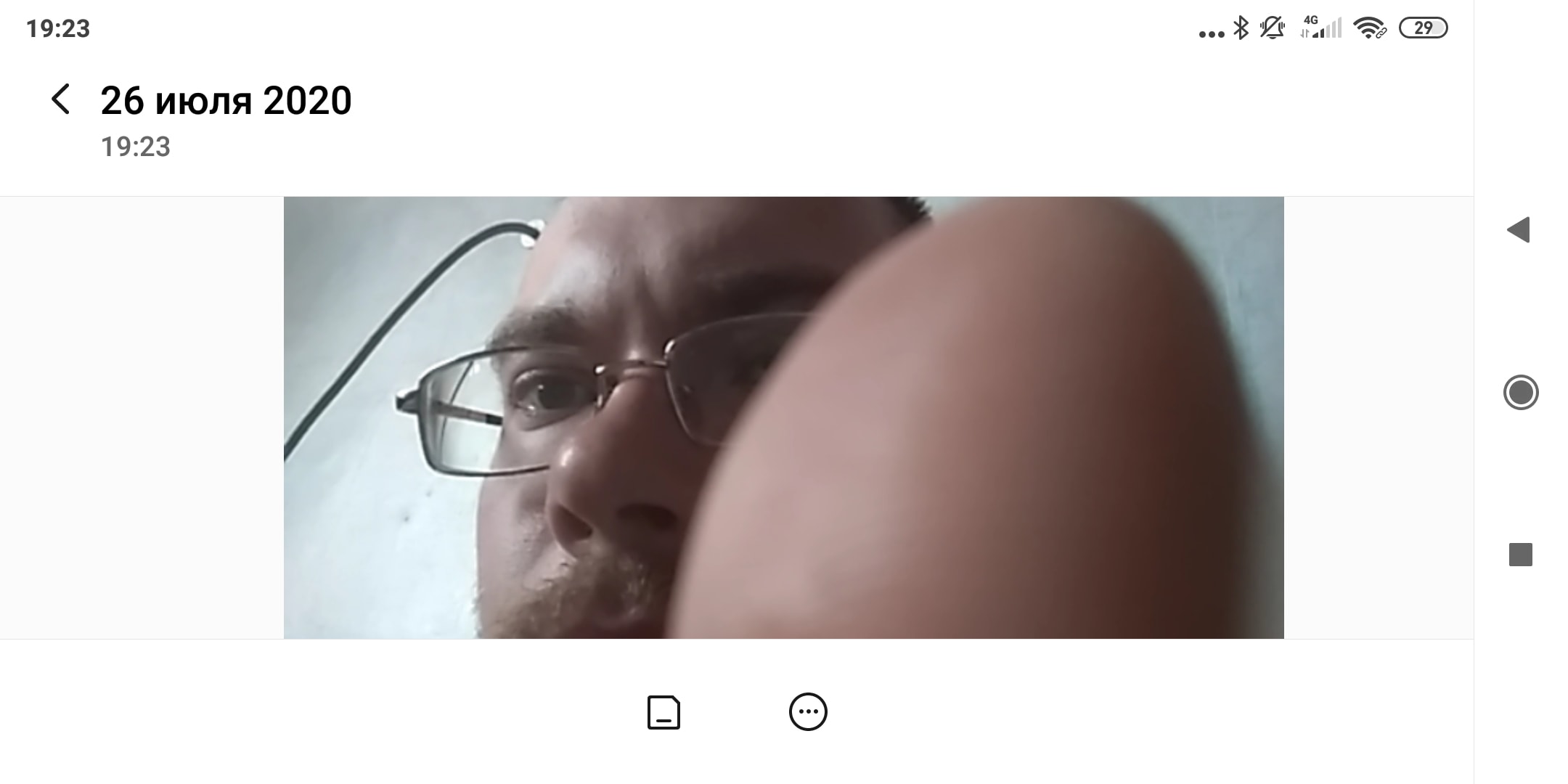

Шаг 23. После того, как доступ был подтверждён, а информация была зафиксирована в терминале, работу скрипта можно прерывать.

Шаг 24. Для просмотра фото достаточно иметь доступ в data-папку с Termux’ом на устройстве, однако если у вас нет рут-прав и вы не хотите делать себе мозги с их получением, то можно посмотреть фотки прям из консоли.

Пишем ls. И затем вводим termux-open с полным названием PNG’шной пикчи.

Шаг 25. Ку-ку ёпта.

Данный способ, общем та, хорош только тем, что его без проблем можно юзать прямиком с телефона. При этом не имея никаких особых рут-прав и не заглядывая дальше Play-маркета. Однако, все эти телодвижения с докачкой дополнительных пакетов и жизненно-важных утилек, лично у меня вызываем лютый бомбёж. Я действительно не понимаю, почему люди так любят выдумывать себе геморой.

Ведь есть же нормальные десктопные ОСи для хаков. Зачем пользоваться, какой-то кастрированной пое**той. Ну нужна тебе мобильность, купи Малинку за 2 рубля с доп. экранчиком и пользуйся на здоровье. Нет, мы будем дро*ить на смартфоны и искренне поражаться тому, что там половина действительно классных вещей нихрена не работает из коробки. Класс. Позиция достойная медали дол**ёб года.

Окей. Касательно нюансов работы saycheesa. Надеюсь, вы поняли зачем мы глушили WiFiи врубали хотспот? Это напрямую связано с открытием портов в Ngrok’е. У некоторых это дело нормально работает только с использованием VPN’а. Другим же просто прёт и всё заводится без лишнего замороча. Тут уж как повезёт.

Вообще, тот скрипт, что я вам продемонстрировал, это доработка сэйчиза народными умельцами. В оригинальной версии, страничка несколько иного вида и больше напоминает регистрацию в фото-сервисе. В связи с чем, злоумышленники за бугром частенько бустят жертв прокачивая их в сторону того, что мол это регистрация на вебинар. Перейдите по ссылке для проверки оборудования и всё такое.

Но я вам, конечно же, не на что такое не намекаю и никаких идей в тёмном направлении не даю. Лучше подумайте, как можно применить эти знания во благо своей личной жизни. К примеру, зарядите этот скрипт на телефон своей девушке перед её якобы походом к подруге и наслаждайтесь приходящими фотками в полной мере. Глядишь и коэффициент доверия станет выше.

Ну а с вами, как обычно, был Денчик. Спасибо вам за просмотр и поддержку друзья. Не забываем делиться этим видео в соц. сетях и если вы впервые заглянули к нам на канал, то обязательно подпишитесь. У нас тут на постоянной основе выходят ролики на тему этичных взломов, пентестингу и информационной безопасности. Если тащишься от подобной тематики и любишь годноту, то велком. Будем рады новым соратникам.

В заключении, по традиции, желаю вам удачи, успеха и самое главное доверительных отношений. Берегите себя и своих близких. Не покупайте им ведрофоны, а то ведь наткнутся на очередное видео Денчика и пиши пропало. Выведут вас на чистую воду и глазом моргнуть не успеете. Так что будьте предельно бдительны камрады. Всем пока.

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент . В остальных случаях придется погуглить и узнать, как получить рут конкретно на твоем устройстве. На форуме 4PDA почти всегда есть нужная инструкция.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит тебе возможность выполнять команды от рута. Если она не работает должным образом, загляни в GitHub-репозиторий , который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali:

Если ты один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых , рекомендую попробовать Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте . Это более мощный набор, чем тот, что ты можешь получить с помощью Termux.

Устанавливаем Metasploit

Полное описание Metasploit — тема для отдельной статьи, поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

WARNING

Все эти команды следует выполнять с правами обычного пользователя, если не оговорено иное: при выполнении от рута могут возникать трудноисправимые проблемы.

В частности, при запуске apt от рута мы получим сбитые контексты SELinux, что потом помешает нам устанавливать пакеты.

Установка может затянуться. Не закрывай сессию Termux до конца установки MSF!

WARNING

Не стоит обновлять MSF вручную редактированием $PREFIX/opt/metasploit , так как это может привести к проблемам с зависимостями.

Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Как видишь, все отлично и в твоем распоряжении 2014 эксплоитов.

Устанавливаем ngrok

Ngrok — это кросс-платформенный софт для создания защищенных сетевых туннелей от общедоступной конечной точки до локально работающей сетевой службы. Также утилита собирает весь трафик и логирует его для анализа.

Перед дальнейшими действиями убедись, что интернет подключен (через «мобильные данные») и активирована точка доступа, так как это необходимо для корректной работы ngrok.

Для начала обновляемся и ставим Python 2:

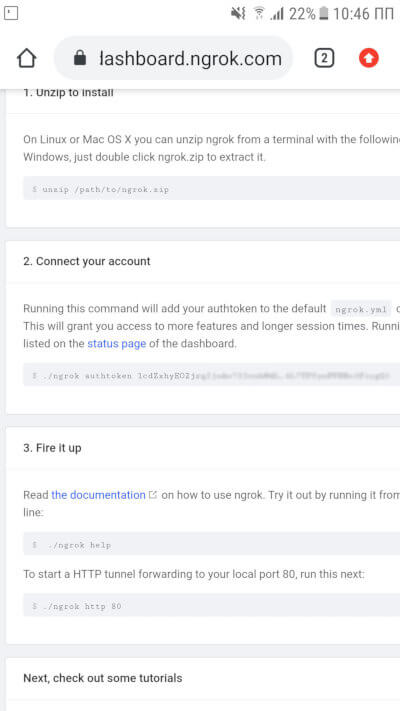

Теперь нам нужно зарегистрировать свой аккаунт ngrok.

Как только зарегистрируешься, тебя перебросит на страницу личного кабинета, где нужно будет найти и скопировать свой токен аутентификации, как показано на скриншоте.

Далее надо скачать архив с ngrok для Linux-based-систем с архитектурой ARM.

Дальше заходи в Termux и иди в ту директорию, куда скачал архив с ngrok. К примеру:

Введи команду ls |grep ngrok и проверь, что архив здесь. Теперь нам нужно разархивировать его:

После этого еще раз введи ls |grep ngrok и проверь, появился ли у тебя исполняемый файл ngrok. Если его нет, то перед следующим шагом зайди в директорию с ним:

И перемести исполняемый файл в домашний каталог Termux:

Посмотри, куда был перемещен файл, и отправляйся туда с помощью команд cd и ls .

Теперь тебе нужно установить флаг исполнимости файла:

И сделать первый запуск:

Помнишь, ты копировал свой токен для аутентификации? Впиши эту команду, чтобы ngrok знал, кто его использует:

И запускай сервер:

Ты увидишь экран как на скриншоте.

Отлично, теперь ты готов атаковать любые цели!

Устанавливаем sqlmap

Цитата с официального сайта : «Sqlmap — это инструмент для тестирования на проникновение с открытым исходным кодом, который автоматизирует обнаружение и использование недостатков SQL-инъекций и захват серверов баз данных».

С установкой все элементарно. Перед тобой есть выбор: поставить стабильную версию 1.4.3 или самую новую 1.4.5.34. Первая ставится проще некуда:

И все. Чтобы запустить утилиту, пропиши команду

Или же ты можешь поставить себе более новую версию, которая еще находится в разработке. Для этого нужно клонировать официальный проект sqlmap с GitHub :

Далее переходи в папку с sqlmap:

И, используя python2 , запускай sqlmap с таким же обязательным параметром:

Теперь больше половины баз данных интернета могут оказаться в твоем смартфоне! Но не забывай, что, применяя этот мощный инструмент, ты рискуешь нажить проблемы с законом.

Устанавливаем aircrack-ng

Aircrack-ng — набор утилит, предназначенных для обнаружения беспроводных сетей, перехвата их трафика и аудита ключей шифрования WEP и WPA/WPA2-PSK.

Здесь уже все далеко не так просто. Думаю, ты слышал, насколько трудно перевести Wi-Fi-адаптер смартфона в режим мониторинга. В официальных репозиториях Termux на этот случай есть пакет утилиты iwconfig, которая управляет беспроводными сетями. Нам надо ее установить.

Для начала нужны вспомогательные утилиты:

Теперь можно ставить iwconfig с остальными тулзами для работы с беспроводными сетями:

И еще поставить отдельно iw:

Теперь тебе надо будет зайти как рут и создать экземпляр монитора. Для этого мы сделаем так:

Проверим наши адаптеры и их статусы:

Если что-то отображается не так, проверь, работает ли Wi-Fi, и убедись, что он не подключен к каким-либо сетям.

Далее нам нужно поднять наш монитор:

Конечно, не все устройства с Android поддерживают режим мониторинга. Проверить это можно приложением bcmon, которое среди прочего умеет включать режим мониторинга на совместимых чипах Broadcom (это устройства Nexus и некоторые другие). Для всех остальных придется купить переходник USB — OTG, в который воткнуть один из поддерживаемых десктопной Kali адаптеров. Для этого понадобится пересобрать ядро с нужными драйверами. Если у тебя нет опыта пересборки ядра, рекомендую обратиться в тему своего устройства на 4PDA или XDA-developers . Часто там есть сборки Kali с уже готовым ядром.

Теперь можем ставить aircrack-ng:

Смотрим короткий man:

И можем запустить airodump-ng:

Теперь можно перехватывать трафик открытых точек, спамить deauth-фреймами, отключая неугодных соседей посторонние устройства от интернета, ловить хендшейки для взлома паролей. Не мне тебя учить.

Устанавливаем Nmap

Nmap — утилита, предназначенная для сканирования сетей. Может находить открытые порты, делать трассировку, проверять на уязвимости с помощью NSE-скриптинга. Чтобы лучше ознакомиться с этим приложением, стоит прочитать две статьи из нашего журнала о NSE-скриптинге и его использовании для обхода файрволов, DoS-атак и многого другого .

В нашем случае возможности Nmap могут быть немного урезаны, ведь используем портированную на Android версию. Однако она есть в официальных репозиториях Termux, что упрощает нам жизнь:

Посмотрим короткий man:

Для интенсивного сканирования я использую такие параметры:

Ставим на телефон полноценный Kali Linux

На некоторые телефоны можно установить Kali NetHunter, но речь сейчас пойдет не о нем. Мы будем ставить образ полноценной Kali на наш телефон и подключаться к его десктопу через VNC. У тебя будет образ именно Kali Linux, что позволит пользоваться теми прогами, которые не удается завести на Termux (к примеру, BeEF-XSS).

Сначала нам понадобится скачать из Google Play установщик урезанных дистрибутивов — Linux Deploy, набор необходимых пакетов для корректной работы (BusyBox) и, конечно, VNC Viewer — клиент VNC. Не важно, что в реальности эта машина будет находиться на 127.0.0.1.

Также из интернета нужно скачать образ Kali для Android . Лично я скачивал полную версию с файловой системой ext4, которая подходит для архитектуры ARM (пятый файл сверху). Когда архив докачается, твоя задача — извлечь оттуда образ объемом 5,5 Гбайт и поместить его в директорию /storage/emulated/0 мобильного устройства. После этого переименуем файл в linux.img .

Теперь нужно уделить внимание BusyBox. Сейчас в Google Play очень много вариантов разных производителей. Дело в том, что некоторым устройствам приходится подыскивать нужный BusyBox, чтобы все утилиты поставились корректно. В моем случае подошел самый популярный пакет BusyBox Free , файлы которого я установил в /su/xbin . Запомни эту директорию, она важна при обновлении среды установщика.

Теперь заходим в Linux Deploy и справа внизу нажимаем на иконку настроек дистрибутива. Выбираем дистрибутив Kali Linux. Нужная архитектура выставится автоматически, но, если не получится, попробуй armhf .

Далее измени пароль пользователя, он находится ниже.

И в самом конце ты найдешь пункты, отвечающие за включение серверов SSH и VNC. Поставь галочки напротив них. Если не нужна графическая среда, то будет достаточно SSH. Потом можно будет скачать любой клиент SSH и подключаться к нашей машине с Kali по 127.0.0.1 . Чтобы не качать лишние приложения, можешь воспользоваться обычным openssh-client прямо в Termux, для чего просто открой еще одну вкладку.

Если же тебе все же нужна графическая среда, то включи соответствующий пункт, и дальше я покажу, как подключиться к десктопу Kali по VNC.

Теперь нужно настроить рабочее окружение. В настройках переменной PATH укажи тот путь, куда BusyBox устанавливал пакеты.

И обнови рабочее окружение (кнопка ниже).

Далее нужно настроить наш контейнер. Выйди на главную страницу, в правом верхнем углу нажми на иконку меню и выбери пункт «Сконфигурировать».

Осталось только запустить наш контейнер. Жми кнопку Start внизу. Проверь, нет ли при запуске контейнера строчек с пометкой fail. Если есть, убедись, что ты правильно указал PATH рабочего окружения и сконфигурировал контейнер. Если все так, то попробуй сменить архитектуру на armhf и сделать все заново.

Теперь заходи в VNC Viewer или другой клиент VNC, добавляй соединение по локалхосту (127.0.0.1) и называй его. Далее подключайся, подтверждай, что хочешь продолжить пользоваться незашифрованным соединением, и вводи пароль пользователя, который ты указывал в Linux Deploy.

Конечно, дистрибутив старый, но весь софт рабочий, и, как видишь, тот же Nmap функционирует без ошибок.

Для теста я использую команду

Параметр -A отвечает за включение сканирования ОС, ее версии, сканирования скриптами, а также трассировку маршрута (traceroute). Параметр -v выводит более подробную информацию.

Вывод результатов сканирования ты можешь видеть на скриншоте ниже.

Заключение

Теперь твое портативное устройство способно вскрывать базы данных, сканировать сети, перехватывать трафик и устраивать еще множество разных интересных атак. Используй эти возможности с умом!

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент. В остальных случаях придется погуглить и узнать, как получить рут конкретно на твоем устройстве. На форуме 4PDA почти всегда есть нужная инструкция.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит тебе возможность выполнять команды от рута. Если она не работает должным образом, загляни в GitHub-репозиторий, который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Важный момент: при использовании в качестве рута Magisk (а на большинстве современных устройств альтернатив нет и не предвидится) не забудь в его настройках разрешить Termux рут-доступ, а также добавить в исключения для Magisk Hide, иначе все наши действия будут бесполезны.

Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali:

Пара слов о Kali NetHunter

Если ты один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых, рекомендую попробовать Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте. Это более мощный набор, чем тот, что ты можешь получить с помощью Termux.

Устанавливаем Metasploit

Полное описание Metasploit — тема для отдельной статьи, поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

WARNING

Все эти команды следует выполнять с правами обычного пользователя, если не оговорено иное: при выполнении от рута могут возникать трудноисправимые проблемы.

В частности, при запуске apt от рута мы получим сбитые контексты SELinux, что потом помешает нам устанавливать пакеты.

Установка может затянуться. Не закрывай сессию Termux до конца установки MSF!

WARNING

Не стоит обновлять MSF вручную редактированием $PREFIX/opt/metasploit , так как это может привести к проблемам с зависимостями.

Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Metasploit Framework

Как видишь, все отлично и в твоем распоряжении 2014 эксплоитов. ?

Продолжение доступно только участникам

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Все мы видели в фильмах о хакерах сцены взлома с помощью мобильных телефонов. Обычно все, что там творится, — выдумка. Однако и эта выдумка медленно, но верно становится реальностью. Из этой статьи вы узнаете, как приблизиться к кино и превратить свой мобильный гаджет в настоящий хакерский смартфон.

Хакерский смартфон с помощью Termux и Kali Linux

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент. В остальных случаях придется погуглить и узнать, как получить рут конкретно на вашем устройстве.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит вам возможность выполнять команды от рута. Если она не работает должным образом, загляните в GitHub-репозиторий, который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Важный момент: при использовании в качестве рута Magisk (а на большинстве современных устройств альтернатив нет и не предвидится) не забудьте в его настройках разрешить Termux рут-доступ, а также добавить в исключения для Magisk Hide, иначе все наши действия будут бесполезны.Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali LInux:

Кратко про Kali NetHunter

Если вы один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых, рекомендую обратить внимание на проект Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте. Это более мощный набор, чем тот, что вы можете получить с помощью Termux.

Подробнее о Kali NetHunter в статьях:

Установка Metasploit

Полное описание Metasploit — тема для отдельной статьи (Использование Metasploit Framework), поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

Все эти команды следует выполнять с правами обычного пользователя, если не оговорено иное. При выполнении от рута могут возникать трудноисправимые проблемы. В частности, при запуске apt от рута мы получим сбитые контексты SELinux, что потом помешает нам устанавливать пакеты.Установка может затянуться. Не закрывайте сессию Termux до конца установки MSF!

Не стоит обновлять MSF вручную редактированием $PREFIX/opt/metasploit, так как это может привести к проблемам с зависимостями.Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Как видите, все отлично и в вашем распоряжении 2014 эксплоитов.

Установка ngrok

Ngrok — это кросс-платформенный софт для создания защищенных сетевых туннелей от общедоступной конечной точки до локально работающей сетевой службы. Также утилита собирает весь трафик и логирует его для анализа.

Перед дальнейшими действиями убедитесь, что интернет подключен (через «мобильные данные») и активирована точка доступа, так как это необходимо для корректной работы ngrok.

Для начала обновляемся и ставим Python 2:

Теперь нам нужно зарегистрировать свой аккаунт ngrok.

Как только зарегистрируетесь, вас перебросит на страницу личного кабинета, где нужно будет найти и скопировать свой токен аутентификации, как показано на скриншоте.

AuthToken for ngrok

Далее надо скачать архив с ngrok для Linux-based-систем с архитектурой ARM.

Дальше заходи в Termux и идем в ту директорию, куда скачали архив с ngrok. К примеру:

Введите команду ls |grep ngrok и проверьте, что архив здесь. Теперь нам нужно разархивировать его:

После этого еще раз введите ls |grep ngrok и проверьте, появился ли у вас исполняемый файл ngrok. Если его нет, то перед следующим шагом зайдите в директорию с ним:

И переместите исполняемый файл в домашний каталог Termux:

Посмотрите, куда был перемещен файл, и отправляйтесь туда с помощью команд cd и ls.

Теперь вам нужно установить флаг исполнимости файла:

И сделать первый запуск:

Помните, вы копировали свой токен для аутентификации? Впишите эту команду, чтобы ngrok знал, кто его использует:

И запускайте сервер:

Вы увидите экран как на скриншоте.

Ngrok

Отлично, теперь вы готовы атаковать любые цели!

Установка sqlmap

Цитата с официального сайта: «Sqlmap — это инструмент для тестирования на проникновение с открытым исходным кодом, который автоматизирует обнаружение и использование недостатков SQL-инъекций и захват серверов баз данных».

С установкой все элементарно. Перед вами есть выбор: поставить стабильную версию 1.4.3 или самую новую 1.4.5.34. Первая ставится проще некуда:

Или же вы можете поставить себе более новую версию, которая еще находится в разработке. Для этого нужно клонировать официальный проект sqlmap с GitHub:

Далее переходите в папку с sqlmap:

И, используя python2, запускайте sqlmap с таким же обязательным параметром:

Sqlmap 1.4.5.34

Теперь больше половины баз данных интернета могут оказаться в вашем смартфоне! Но не забывайте, что, применяя этот мощный инструмент, вы рискуете нажить проблемы с законом.

Установка aircrack-ng

Aircrack-ng — набор утилит, предназначенных для обнаружения беспроводных сетей, перехвата их трафика и аудита ключей шифрования WEP и WPA/WPA2-PSK.

Здесь уже все далеко не так просто. Думаю, вы слышали, насколько трудно перевести WiFi-адаптер смартфона в режим мониторинга. В официальных репозиториях Termux на этот случай есть пакет утилиты iwconfig, которая управляет беспроводными сетями. Нам надо ее установить.

Для начала нужны вспомогательные утилиты:

Теперь можно ставить iwconfig с остальными инструментами для работы с беспроводными сетями:

И еще поставить отдельно iw:

Теперь вам надо будет зайти как рут и создать экземпляр монитора. Для этого мы сделаем так:

Проверим наши адаптеры и их статусы:

Если что-то отображается не так, проверьте, работает ли WiFi, и убедитесь, что он не подключен к каким-либо сетям.

Далее нам нужно поднять наш монитор:

Конечно, не все устройства с Android поддерживают режим мониторинга. Проверить это можно приложением bcmon, которое среди прочего умеет включать режим мониторинга на совместимых чипах Broadcom (это устройства Nexus и некоторые другие). Для всех остальных придется купить переходник USB — OTG, в который воткнуть один из поддерживаемых десктопной Kali адаптеров. Для этого понадобится пересобрать ядро с нужными драйверами. Если у вас нет опыта пересборки ядра, рекомендую обратиться в тему своего устройства на XDA-developers. Часто там есть сборки Kali с уже готовым ядром.

Теперь можем ставить aircrack-ng:

Смотрим короткий man:

И можем запустить airodump-ng:

Теперь можно перехватывать трафик открытых точек, спамить deauth-фреймами, отключая неугодных соседей посторонние устройства от интернета, ловить хендшейки для взлома паролей.

Установка Nmap

Nmap — утилита, предназначенная для сканирования сетей. Может находить открытые порты, делать трассировку, проверять на уязвимости с помощью NSE-скриптинга. Чтобы лучше ознакомиться с этим приложением, стоит прочитать статьи:

В нашем случае возможности Nmap могут быть немного урезаны, ведь используем портированную на Android версию. Однако она есть в официальных репозиториях Termux, что упрощает нам жизнь:

Посмотрим короткий man:

Для интенсивного сканирования я использую такие параметры:

Установка Kali Linux на хакерский смартфон

На некоторые телефоны можно установить Kali NetHunter, но речь сейчас пойдет не о нем. Мы будем ставить образ полноценной Kali на наш телефон и подключаться к его десктопу через VNC. У вас будет образ именно Kali Linux, что позволит пользоваться теми прогами, которые не удается завести на Termux (к примеру, BeEF-XSS).

Сначала нам понадобится скачать из Google Play установщик урезанных дистрибутивов — Linux Deploy, набор необходимых пакетов для корректной работы (BusyBox) и, конечно, VNC Viewer — клиент VNC. Не важно, что в реальности эта машина будет находиться на 127.0.0.1.

Также из интернета нужно скачать образ Kali для Android. Лично я скачивал полную версию с файловой системой ext4, которая подходит для архитектуры ARM (пятый файл сверху). Когда архив докачается, ваша задача — извлечь оттуда образ объемом 5,5 Гбайт и поместить его в директорию /storage/emulated/0 мобильного устройства. После этого переименуем файл в linux.img.

Теперь нужно уделить внимание BusyBox. Сейчас в Google Play очень много вариантов разных производителей. Дело в том, что некоторым устройствам приходится подыскивать нужный BusyBox, чтобы все утилиты поставились корректно. В моем случае подошел самый популярный пакет BusyBox Free, файлы которого я установил в /su/xbin. Запомните эту директорию, она важна при обновлении среды установщика.

Теперь заходим в Linux Deploy и справа внизу нажимаем на иконку настроек дистрибутива. Выбираем дистрибутив Kali Linux. Нужная архитектура выставится автоматически, но, если не получится, попробуйте armhf.

Настройки

Далее измени пароль пользователя, он находится ниже.

И в самом конце вы найдете пункты, отвечающие за включение серверов SSH и VNC. Поставьте галочки напротив них. Если не нужна графическая среда, то будет достаточно SSH. Потом можно будет скачать любой клиент SSH и подключаться к нашей машине с Kali по 127.0.0.1. Чтобы не качать лишние приложения, можете воспользоваться обычным openssh-client прямо в Termux, для чего просто откройте еще одну вкладку.

Если же вам все же нужна графическая среда, то включите соответствующий пункт, и дальше я покажу, как подключиться к десктопу Kali по VNC.

SSH и VNC

Теперь нужно настроить рабочее окружение. В настройках переменной PATH укажите тот путь, куда BusyBox устанавливал пакеты.

SSH и VNC

И обновите рабочее окружение (кнопка ниже).

Далее нужно настроить наш контейнер. Выйдите на главную страницу, в правом верхнем углу нажмите на иконку меню и выберите пункт «Сконфигурировать».

Осталось только запустить наш контейнер. Жмите кнопку Start внизу. Проверьте, нет ли при запуске контейнера строчек с пометкой fail. Если есть, убедитесь, что вы правильно указали PATH рабочего окружения и сконфигурировали контейнер. Если все так, то попробуйте сменить архитектуру на armhf и сделать все заново.

Теперь заходите в VNC Viewer или другой клиент VNC, добавляйте соединение по локалхосту (127.0.0.1) и называйте его. Далее подключайтесь, подтверждайте, что хотите продолжить пользоваться незашифрованным соединением, и вводите пароль пользователя, который вы указывали в Linux Deploy.

Kali и Nmap

Конечно, дистрибутив старый, но весь софт рабочий, и, как видите, тот же Nmap функционирует без ошибок.

Читайте также: