Как сделать подмену днс

Добавил пользователь Дмитрий К. Обновлено: 10.09.2024

Так заметочка не статья.

Тема порождает много вопросов. Одно из решений.

Ответ на вопрос в профильной теме на ачате.

Решил запостить и сюда наверняка кому то будет интересно.

================================================

Питон установлен в большинстве случаев

Заходим по SSH на VPS.

создаем файлик hosts.txt

запускаем. предварительно убедись что 53 порт не занят и запущен апач с фейком

./dnschef.py -i 0.0.0.0 --logfile=log.txt --file=hosts.txt

./dnschef.py -i 0.0.0.0 --logfile=log.txt --fakeip=IP_TВОЕГО_VPS

Так твой ip возвращается в ответ на ЛЮБОЙ запрос.

Если нужно оставить скрипт работать и выйти с vps, то запускайте через screen или nohup.

Можно прописывать адрес DNS в (!СВОЙ!) роутер. Вторым DNS лучше прописать

реальный ip скажем 8.8.8.8. Если ваш vps прикроют то инет через роутер будет работать.

В пакете есть скомпиленная версия под Windows ей не нужны дополнительные модули и питон.

Можно просто запустить на дедике.

- Получить ссылку

- Электронная почта

- Другие приложения

Комментарии

Узнай IP сервера на который хочешь переадресовать и делай как написанно.

НЕДАВНИЕ ЗАПИСИ

SQLMap - краткий мануал

SQLMap — данная утилита работает на большинстве платформ и написана на Python'e. Ее назначение-проведение sql инъекций. Некоторые ее возможности: * Определение "баннера системы" (сервера, интерпретатора скриптов, базы данных) * Отображение имени пользователя, под которым работает атакуемое хозяйство * Отображение баз данных, таблиц, колонок и полей * Позволяет определить, есть ли у пользователя права администратора БД * Позволяет выполнять произвольные SQL-запросы * При хорошем стечении обстоятельств выдаст список пользователей и их хеш-пароли * Позволяет сделать дамп, как отдельных таблиц, так и полный * Может взаимодействовать со всем нам известным Metasploit'ом * Используя баги в базах данных, может прочитать разные файлы, лежащие на сервере, будь то текстовый файл или скрипт * Может взаимодействовать с дядей Гуглом * Есть поддержка прокси * Данные могут отправляться как методом GET(по умолчанию), так и POST * Если на сервере

Reaver - краткий мануал

Nmap - краткий мануал

Nmap — это утилита для разнообразного сканирования IP сетей, имеет возможность определения ОС удаленного хоста, "невидимое" сканирование, паралельное сканирование и многое другое. Ныне доступна для любой ОСи. Сканирует различными методами: UDP TCP (connect) TCP SYN (полуоткрытое) FTP-proxy (прорыв через ftp) Reverse-ident ICMP (ping) FIN ACK Xmas tree SYN и NULL-сканирование. Краткий мануал Основное использование: Root@Rapid7:~$ nmap google.de Узнаем на какой ОС сидит юзер Root@Rapid7:~$ nmap -O 192.168.1.105 Проверим сразу двоих Root@Rapid7:~$ nmap -O 192.168.1.104 192.168.1.105 Посмотрим что за софт используется Root@Rapid7:~$ nmap -sV google.de Nmap имеет возможность агрессивного сканирования. Сканирование может занять несколько минут; Nmap выведет много информации. Root@Rapid7:~$ nmap -A google.de Проверим диапазон ip Root@Rapid7:~$ nmap -sP 192.168.1.0/24 Список дополнительных ключей: -sS — посылать только sy

Прячем WSO от АВ

Бедняга WSO булава палица половиной АВ. Как не пакованый ( 26 /55 ), так и пакованный (лол, но даже 30 /55 ). Сегодня мы научимся обфусцировать WSO так, что он выживет даже после самого суроваво сканенга файленгов на хостенге. Для начала, давайте взглянем на пакованный шелл: 1 2 3 4 5 6 7 Я убрал данные обернутые base64, ради экономии места. Первые 5 строк – это дикое палево, сколько шеллов было найдено по “FilesMan”… Поэтому эти 5 строк мы запихнем туда же, где остальной код в base64. А се

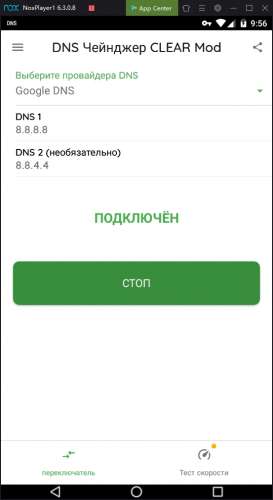

DNS Changer Pro (no root 3G/WiFi)

версия: 1295r

Последнее обновление программы в шапке: 27.01.2022

Краткое описание:

Программа для изменения без root адресов DNS-серверов вашего соединения передачи данных (2G/3G/4G) и Wi-Fi

Описание:

DNS Changer (без root 3G / WiFi) - это приложение для Android от компании burakgon, которое вы можете установить на свои устройства Android и наслаждаться!

Первый в мире DNS-чейнджер мобильных данных (без рута)

Неограниченный доступ к ограниченным веб-страницам

Корень не требуется

Поддержка Wi-Fi / мобильной сети передачи данных (2G / 3G / 4G)

Поддержка планшетов и смартфонов

Разблокировать ограниченный веб-контент

Обзор быстрее в сети

DNS Changer - это самый простой способ изменить DNS. Работает без рута и работает как для WiFi, так и для мобильной сети передачи данных.

Разрешает приложению изменять IP адрес и номер порта для присоединению к интернету.

Доступ к информации о сети.

Разрешает приложению работать даже после выключения экрана.

Приложение определяет примерное местоположение (город) устройства по координатам сети и Wi-fi точкам.

Приложение определяет точное местоположение устройства по координатам сети и Wi-fi точкам.

Разрешение на создание ярлыка на рабочем столе.

ОБЗОР ПРИЛОЖЕНИЯ

DNS Changer (no root 3GWiFi) - инструмент на андроид, необходимый для смены DNS и не требующий наличия рут-прав.

Все что требуется от пользователя – это активировать интернет соединение, запустить программу и выбрать подходящие днс из списка представленных. Здесь есть Google DNS, Yandex DNS, OpenDNS и другие. Так же вы сможете использовать приложение в качестве VPN.

Язык: Английский

Требуется Android: 4.2 и выше

Русский интерфейс: Любительский

Ну пропиши его статично. Как в bind не знаю, в dnsmasq это делается аналогично /etc/hosts (и его он тоже подтягивает, да).

sdio ????? ( 31.12.14 16:21:42 )

Последнее исправление: sdio 31.12.14 16:21:49 (всего исправлений: 1)

Понял. View позволяет более детально описать поведение сервера в зависимости от адреса клиента и того чего он запросил. Как то так, это должно выглядеть?

Wireless Comprehensive Advanced Technology. Build your network now.

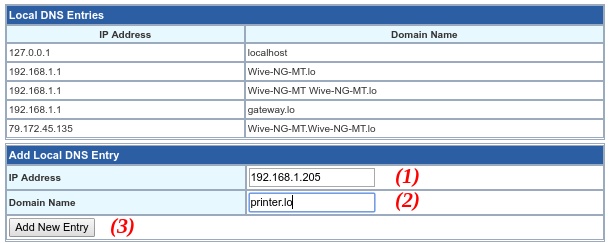

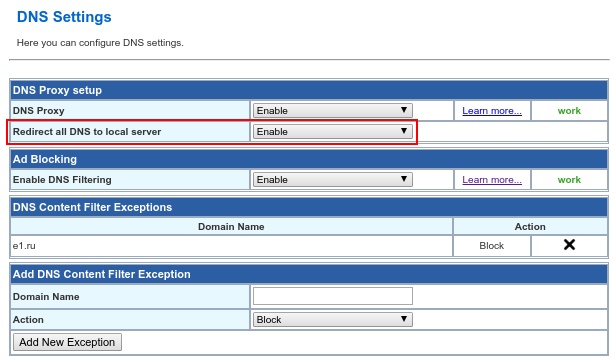

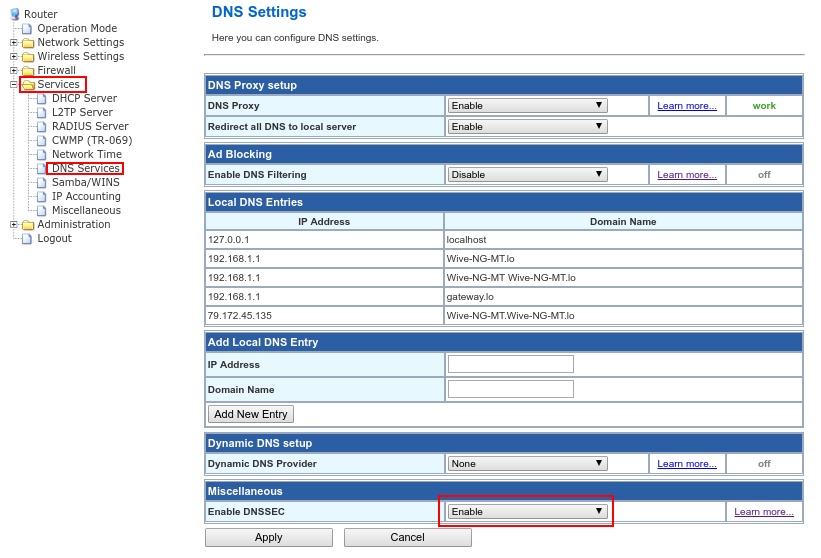

Помимо контент-фильтрации на уровне DNS и блокировки нежелательного контента посредством Adblock, механизм работы которых мы рассмотрели в предыдущей статье, в ПО Wive-NG начиная с ветки 7.8 добавлена поддержка DNSSec, призванного обеспечить защиту от подмены DNS, а также – возможность организовать доступ к ресурсам локальной сети по доменным именам.

Включается и настраивается весь опционал, относящийся к DNS сервисам, в разделе Services -> DNS Services (Сервисы ->Службы DNS) при условии запущенного DNS Proxy.

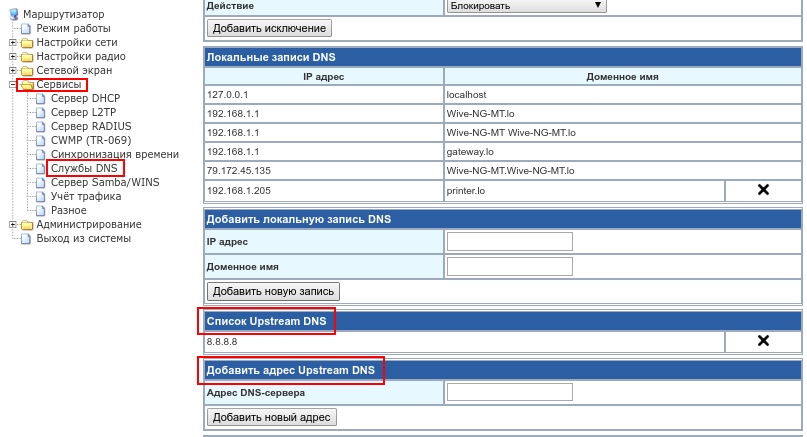

Для обеспечения пользователям доступ к локальным ресурсам и сервисам посредством доменных имён, в разделе DNS Services предусмотрен блок настроек Local DNS Entries. Помимо этого, локальная запись DNS позволяет отказаться от NAT loopback – достаточно для ресурсов, доступных в глобальной сети по определенному доменному имени, создать локальную запись с идентичным доменным именем и локальным IP адресом этого ресурса. Это позволяет разгрузить маршрутизатор и нивелировать риск некорректной работы того же NAT loopback.

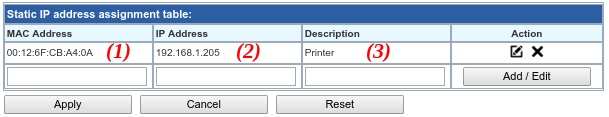

Включение локальных DNS в ПО Wive-NG

Для того, чтобы обеспечить корректную работу локальной записи DNS, необходимо первым делом присвоить постоянный IP адрес (2) MAC адресу (1) устройства (3), для которого мы создаем запись. Сделать это можно в разделе Services -> DHCP Server -> Static IP address assignment table. При отсутствии статической пары MAC — IP, IP адрес целевого устройства, полученный от DHCP сервера роутера, может измениться, после чего локальная запись DNS станет недействительной.

Присвоение постоянного IP адреса MAC адресу целевого устройства

Следующим шагом в блоке Add Local DNS Entry следует создать запись, включающую IP адрес (1) (который ранее мы присвоили на постоянной основе ресурсу, к которому обеспечиваем доступ) и доменное имя (2), по которому ресурс будет доступен пользователям локальной сети. Достаточно добавить запись (3) и применить, нажав Apply внизу страницы. Перезагрузка устройства не требуется.

Добавление локальной DNS записи

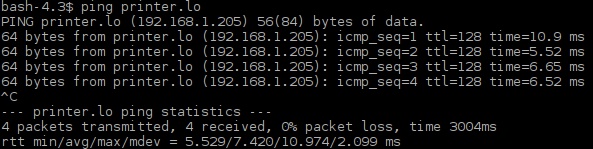

После добавления записи, последняя появится в таблице Local DNS Entries. Одновременно с этим целевой ресурс станет доступен по доменному имени.

Проверка доступности локального ресурса по доменному имени

Включение редиректа всех запросов на локальный DNS

Важно: не забываем, что данные записи – исключительно локальные. То есть, из интернета резолвиться они не будут.

Для препятствования атакам, основанным на подмене DNS, в ПО Wive-NG-mt добавлена поддержка DNSSec. Чтобы ее включить, достаточно выставить параметр DNSSec в значение Enable.

Важно: в силу ресурсоёмкости функционал DNSSEC доступен только в сборках Wive-NG для старших моделей (на базе MT7621)

Включение DNSSec в Wive-NG

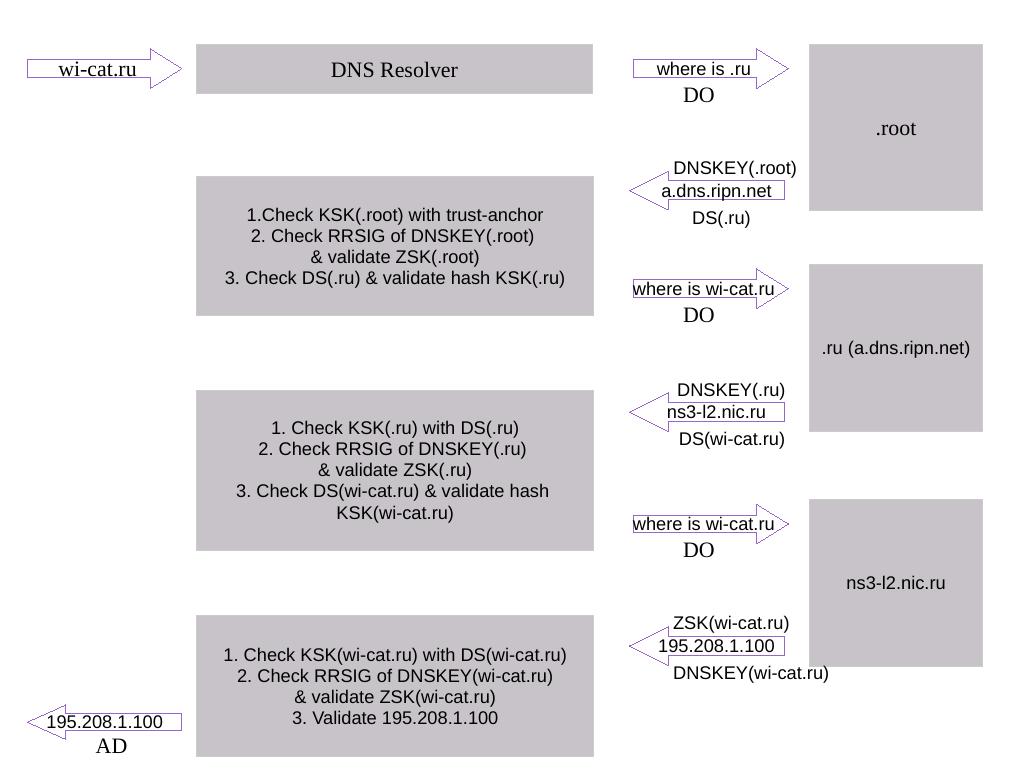

Как работает DNSSec:

Принцип работы DNSSec – схематически

Какая-либо ручная настройка для работы DNSSec не требуется — достаточно просто включить данную опцию в web интерфейсе.

Важно: если хотя бы на одном из этапов валидация не будет пройдена, резолвер вернет ошибку servfail. То есть, для корректной работы DNSSEC все клиенты и серверы должны его поддерживать.

Ввиду возрастающей нагрузки на сеть, роста требований к серверным мощностям и хранилищам, и других причин подавляющее большинство операторов не использует на сети DNSSEC. Поэтому для гарантированной корректной работы рекомендуется использовать альтернативные DNS серверы. Добавить новые альтернативные DNS серверы и просмотреть список уже используемых можно в блоке Upstream DNS:

Просмотр и добавление альтернативных DNS серверов для корректной работы DNSSec

В этом случае DNSMASQ использует для резолва альтернативные серверы из блока Upstream DNS, в то время как локальные сервисы ПО продолжают использовать провайдерские DNS серверы.

Список публичных DNS серверов, в том числе поддерживающих DNSSec, доступен, например, здесь

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Читайте также:

webdonsk.ru

webdonsk.ru